l'Europe

enigma

|

"The true enigma was the man who cracked the code" Morten Tyldum

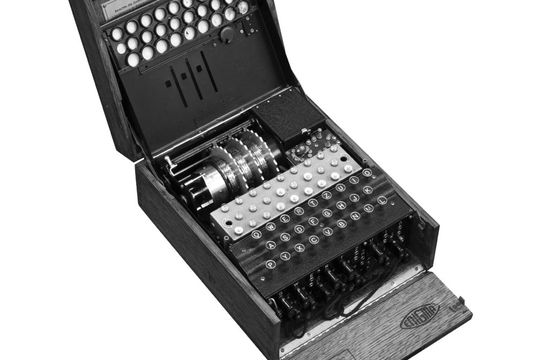

"La véritable enigma fut l'homme qui décrypta le code" Arthur Scherbius fut l'incroyable ingénieur allemand qui créa le premier prototype de la machine Enigma en 1919. Utilisée avant et pendant la Seconde Guerre mondiale, elle fut la clé de nombreuses victoires des forces de l’Axe. Etant utilisée que dans le domaine militaire, elle fut tout d’abord un échec commercial. La Reichmarine (marine allemande) s’y intéressa cependant en 1926, et c’est seulement en 1933 qu’elle tomba aux mains d’Hitler lors de son arrivée au pouvoir. |

La machine Enigma en elle-même n'est pas secrète. En effet, en plus de son système extrêmement complexe, la confidentialité est garantie par ses clés secrètes. Elles permettent aussi bien le cryptage que le décryptage, et seules les personnes concernées y ont accès. Cette clé secrète est modifiée tous les jours de sorte que le nombre de clés possible soit de dix millions de milliards, réduisant considérablement les chances de décryptage.

Un message Enigma est composé de deux portions différentes : une portion non chiffrée comportant le nom de l’expéditeur, du destinataire, la date et l’heure et surtout le discriminant, c’est à dire le réseau d’utilisateur. Une autre, chiffrée, contient la clé secrète et le message lui-même. Celui-ci est ensuite transmis par radio en morse.

Pour coder un message, les utilisateurs doivent d’abord programmer la machine au niveau des rotors et des branchements à l’avant d’Enigma. La machine est composée de 3 rotors. Le rotor le plus à droite tourne d'un cran après chaque lettre tapée ; le rotor central tourne une fois toutes les 26 lettres codées et le rotor de gauche tourne une fois toutes les 676 lettres (26x26). Les rotors reprennent donc leurs positions initiales au bout de 17 576 lettres (26x26x26). En plus des rotors, Enigma est constituée de branchements qui complexifient d’avantage le codage. En branchant une lettre A à une autre lettre B, le codage de B correspondra à celui de A et vice versa. La position des trois rotors est modifiée à chaque nouvelle lettre, alors que celle des connexions placées à l'avant de la machine reste fixe en cours de codage.

Un message Enigma est composé de deux portions différentes : une portion non chiffrée comportant le nom de l’expéditeur, du destinataire, la date et l’heure et surtout le discriminant, c’est à dire le réseau d’utilisateur. Une autre, chiffrée, contient la clé secrète et le message lui-même. Celui-ci est ensuite transmis par radio en morse.

Pour coder un message, les utilisateurs doivent d’abord programmer la machine au niveau des rotors et des branchements à l’avant d’Enigma. La machine est composée de 3 rotors. Le rotor le plus à droite tourne d'un cran après chaque lettre tapée ; le rotor central tourne une fois toutes les 26 lettres codées et le rotor de gauche tourne une fois toutes les 676 lettres (26x26). Les rotors reprennent donc leurs positions initiales au bout de 17 576 lettres (26x26x26). En plus des rotors, Enigma est constituée de branchements qui complexifient d’avantage le codage. En branchant une lettre A à une autre lettre B, le codage de B correspondra à celui de A et vice versa. La position des trois rotors est modifiée à chaque nouvelle lettre, alors que celle des connexions placées à l'avant de la machine reste fixe en cours de codage.

A chaque lettre tapée, une lettre s'allume sur l'écran au-dessus du clavier indiquant le résultat du codage. Ceci correspond au principe de la substitution : à chaque lettre de l'alphabet une autre lettre est associée.

Cette propriété implique que les opérations à effectuer à partir du message clair pour obtenir le message codé sont exactement les mêmes que celles à réaliser à partir du message codé pour obtenir le message clair : le même modèle de machine et la même clé sont donc utilisés pour le codage et pour le décodage.

Le codage par Enigma procura aux allemands un réel avantage sur leurs ennemis tant que ces derniers ne parvenaient pas à décrypter leurs messages. Cependant, jusqu'au bout les spécialistes allemands sont restés persuadés que les messages transmis par les Enigmas étaient indécryptables. Formés selon les principes de la cryptologie militaire classique, ils n'ont pas imaginé que l'adversaire allait utiliser d'autres méthodes, mises au point par des civils (mathématiciens universitaires) pour décoder ces messages.

Cette propriété implique que les opérations à effectuer à partir du message clair pour obtenir le message codé sont exactement les mêmes que celles à réaliser à partir du message codé pour obtenir le message clair : le même modèle de machine et la même clé sont donc utilisés pour le codage et pour le décodage.

Le codage par Enigma procura aux allemands un réel avantage sur leurs ennemis tant que ces derniers ne parvenaient pas à décrypter leurs messages. Cependant, jusqu'au bout les spécialistes allemands sont restés persuadés que les messages transmis par les Enigmas étaient indécryptables. Formés selon les principes de la cryptologie militaire classique, ils n'ont pas imaginé que l'adversaire allait utiliser d'autres méthodes, mises au point par des civils (mathématiciens universitaires) pour décoder ces messages.

Ultra

D’après Winston Churchill, « ce fut grâce à Ultra que nous, [les Alliés] avons gagné la guerre. ».

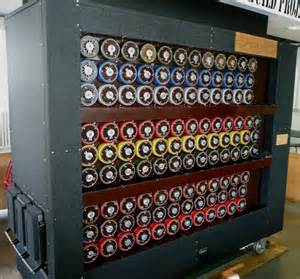

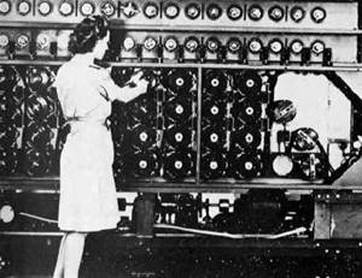

En réponse à la machine Enigma, les Alliés travaillèrent au décryptage des messages qu’elle transmettait. Ce décryptage se faisait sous le nom d’Ultra et participa à de nombreuses victoires Alliés, plus particulièrement dans le débarquement. Ultra est donc le nom de code désignant les méthodes de décryptage utilisées par les Alliés lors de la Seconde Guerre mondiale. Depuis 1940, ces méthodes permettent d’intercepter puis décrypter les communications ennemies. Bletchley Park[1], petite ville anglaise, devient un emplacement stratégique pour les Alliés. C’est ici que se situe la station de décryptage la plus importante des Britanniques, et la Bombe, machine conçue par Alan Turing pour décrypter les messages ennemis.

En réponse à la machine Enigma, les Alliés travaillèrent au décryptage des messages qu’elle transmettait. Ce décryptage se faisait sous le nom d’Ultra et participa à de nombreuses victoires Alliés, plus particulièrement dans le débarquement. Ultra est donc le nom de code désignant les méthodes de décryptage utilisées par les Alliés lors de la Seconde Guerre mondiale. Depuis 1940, ces méthodes permettent d’intercepter puis décrypter les communications ennemies. Bletchley Park[1], petite ville anglaise, devient un emplacement stratégique pour les Alliés. C’est ici que se situe la station de décryptage la plus importante des Britanniques, et la Bombe, machine conçue par Alan Turing pour décrypter les messages ennemis.

La Bombe fut aussi utilisée pour déchiffrer des messages venant d’autres machines allemandes comme « Lorenz SZ 40 ». Du côté Italien, lors de leur entrée en guerre en juin 1940, ils mettront à profit des livres de codes. C’est en 1941 que la marine italienne tente de se lancer dans le déchiffrement et met au point la machine « C-38m ». Très rapidement, en juin 1941, le chiffrement est brisé par une section GC&CS de Bletchley Park dédiée à l’Italie.

Cependant, les messages captés par Ultra n’étaient pas toujours compréhensibles. Ils étaient constitués d’abréviations ou réferaient à des documents inconnus des Alliés. De plus, la plupart des messages étaient seulement décryptés ou captés en partie, ce qui rendait la compréhension d’autant plus compliquée. Le travail d’organisation, de décryptage, de traduction et de diffusion était donc long et fastidieux.

Les informations recueillies à Bletchley Park sont classées dans des fichiers confidentiels. Dès que le service responsable capte un message il note : la fréquence radio, le jour et l’heure de l’interception de son préambule. Le préambule contient les informations sur les caractéristiques d’identification du réseau, l’heure et l’origine du message, l’indicatif des stations émettrices et réceptrices et la clé qui indique le réglage des rotors. Cette classification permet de comparer les messages qui arrivent avec les anciens afin d’en tirer les points communs au niveau des références.

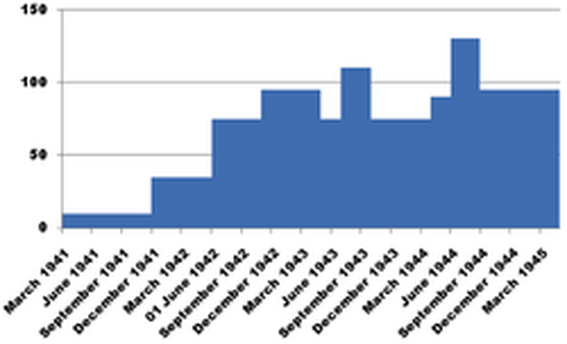

On dit que pendant la Seconde Guerre mondiale entre 2 et 3 millions de messages Enigma furent déchiffrés. Mais le déchiffrement de ces codes ne s’est pas organisé en un jour. Grâce au parallélisme entre les communications des Allemands, l’efficacité de décryptage des Alliés croit au fil des années. Les Anglais, en 1940, arrivaient à casser les codes de la Lutwaffe. Il fallut attendre le 1er semestre de 1941, pour arriver à déchiffrer ceux de la Heer (armée de terre). Puis en décembre 1941, Bletchley Park est capable d'intercepter puis de décrypter les communications de l'Abwehr (les services de renseignement de l'Armée allemande). En 1942, les Anglais deviennent maîtres du jeu. En effet, maintenant que les Alliés ont la capacité d’intercepter les messages venant de différents corps d’armées allemands, ils développent un véritable circuit d’infiltration et d’intoxication. C’est en 1943 que les Britanniques ont la capacité d'intercepter la majorité des communications de la Wehrmacht (armée allemande). Le temps d'exploitation (l'écart entre l'interception et le décryptage) en 1944 est d'environ une semaine, alors qu'en 1945, il est estimé à 3 jours seulement. Grâce à cette efficacité, les Anglais auront accès à de très précieuses informations sur différents fronts (Afrique du Nord, Italie, Front de l'Est).

Pendant la Seconde Guerre Mondiale, l’efficacité de décryptage d’Ultra est en constante croissance. Chaque semaine, chaque mois les services de décryptage sont capables d’intercepter et de décrypter plus de messages. Comme l’illustre le graphique ci-dessous, cette efficacité ne cesse d’évoluer. Les résultats de tous ces messages interceptés et décryptés sont les victoires des Alliés de plus en plus importantes (Normandie, Afrique du Nord, Pacifique…).

On sait qu’Ultra permit, par exemple, la victoire des troupes britanniques, en sous nombre, face aux troupes italiennes en Lybie entre décembre 1940 et février 1941. De même en Egypte, Ultra contribua à la victoire de Montgomery sur le général allemand Rommel en l’avertissant de ses plans d’attaque. Grâce à ces informations, le général Montgomery aura le temps de former une ligne de défense impassable pour les forces de l’Axe. Durant cette bataille, les chars allemands subiront la pression constante des Anglais et finiront par se replier, faute de carburant. Cette victoire permettra aux Anglais de repousser les forces ennemies jusqu’en Tunisie et de prendre le contrôle total de l’Egypte.

Le plus important reste la contribution d'Ultra à la Libération. Lors du débarquement sur les plages de Normandie le 6 juin 1944, les Alliés sont au courant de la formation des défenses allemandes. En effet, l’interception de nombreux messages provenant des communications entre les membres du haut commandement allemand s’est révélée utile. L’opération de diversion mise en place par les Alliés dans le cadre de « Fortitude »[2] joue un rôle capital lors de ce débarquement.

Le plus important reste la contribution d'Ultra à la Libération. Lors du débarquement sur les plages de Normandie le 6 juin 1944, les Alliés sont au courant de la formation des défenses allemandes. En effet, l’interception de nombreux messages provenant des communications entre les membres du haut commandement allemand s’est révélée utile. L’opération de diversion mise en place par les Alliés dans le cadre de « Fortitude »[2] joue un rôle capital lors de ce débarquement.

Cette carte représente l’opération Bodyguard, entreprise par les Alliés dans le cadre de « Fortitude » entre Mars et Juin 1944. Les opérations « Fortitude South » et « Fortitude North » sont les parties les plus importantes de l’opération Bodygard. Effectivement, elles permettent de cacher aux Allemands l’objectif des Américains (débarquer en Normandie) en soumettant l’idée d’un débarquement dans le Pas de Calais ou bien en Norvège. Fortitude South a pour but de faire croire à un possible débarquement dans le Pas-de-Calais. Pour cela, les Alliés créent un groupe militaire « fantôme » appelé First United States Army Group (FUSAG). Ce groupe présente toutes les caractéristiques d’un vrai groupe armé : un état-major, de l’armement, comme des chars gonflables ou encore des pièces d’artillerie en bois.

Ce dernier avait pour but de déplacer le « centre de gravité » des armées Alliés vers le sud-est de l’Angleterre pour effectuer la diversion. Les forces allemandes tombent dans le panneau. Grâce à Ultra, on sait que la plupart de leurs troupes sont ainsi réparties dans le Nord de la France, facilitant grandement le débarquement en Normandie : c’est le début de la Libération par les Alliés.

Cependant, les informations recueillies par Ultra ne signifient pas que tout est gagné d’avance. Quelques années plus tôt, en juillet 1940, les renseignements d’Ultra permirent d’avertir Staline des préparatifs de l’opération Barbarossa[3]. Malgré cette découverte, Joseph Staline n’arrive pas à croire à cette invasion qu’il juge « politiquement interdite ». D’après le dirigeant russe, Hitler ne s'embarrasserait pas d'un deuxième ennemi sans être sûr de triompher face à l’Angleterre. Staline reçut plus de 80 avertissements par ses espions et Ultra. Ceci n’empêche pas certains généraux soviétiques de se préparer contre une invasion. Staline, quant à lui, reste dupe jusqu’au bout. En raison de la réaction trop tardive de la Russie, celle-ci fut donc en partie envahie. Ainsi, on peut constater que même si le travail de décryptage permettait d’être informé des intentions ennemies, certains dirigeants ne prenaient pas en compte ces informations.

Dans certains cas, même si le commandement Allié était en connaissance des projets ennemis, il décidait de ne pas agir. Cela permettait de ne pas compromettre leur couverture et de ne pas faire douter les Allemands, du « cassage » de leurs codes. Par exemple, Ultra informa l’état-major Allié de l’opération de contre-attaque allemande de Mortain (village de Basse-Normandie). Mais l’état-major décida de ne pas transmettre l’information aux chefs concernés et ceci pour éviter que le secret d’Ultra ne soit compromit.

Ce dernier avait pour but de déplacer le « centre de gravité » des armées Alliés vers le sud-est de l’Angleterre pour effectuer la diversion. Les forces allemandes tombent dans le panneau. Grâce à Ultra, on sait que la plupart de leurs troupes sont ainsi réparties dans le Nord de la France, facilitant grandement le débarquement en Normandie : c’est le début de la Libération par les Alliés.

Cependant, les informations recueillies par Ultra ne signifient pas que tout est gagné d’avance. Quelques années plus tôt, en juillet 1940, les renseignements d’Ultra permirent d’avertir Staline des préparatifs de l’opération Barbarossa[3]. Malgré cette découverte, Joseph Staline n’arrive pas à croire à cette invasion qu’il juge « politiquement interdite ». D’après le dirigeant russe, Hitler ne s'embarrasserait pas d'un deuxième ennemi sans être sûr de triompher face à l’Angleterre. Staline reçut plus de 80 avertissements par ses espions et Ultra. Ceci n’empêche pas certains généraux soviétiques de se préparer contre une invasion. Staline, quant à lui, reste dupe jusqu’au bout. En raison de la réaction trop tardive de la Russie, celle-ci fut donc en partie envahie. Ainsi, on peut constater que même si le travail de décryptage permettait d’être informé des intentions ennemies, certains dirigeants ne prenaient pas en compte ces informations.

Dans certains cas, même si le commandement Allié était en connaissance des projets ennemis, il décidait de ne pas agir. Cela permettait de ne pas compromettre leur couverture et de ne pas faire douter les Allemands, du « cassage » de leurs codes. Par exemple, Ultra informa l’état-major Allié de l’opération de contre-attaque allemande de Mortain (village de Basse-Normandie). Mais l’état-major décida de ne pas transmettre l’information aux chefs concernés et ceci pour éviter que le secret d’Ultra ne soit compromit.

Le même type d’évènement se produisit lors de la bataille d’Angleterre (1940-1941). En effet, Hugh Dowding, commandant en chef de la Royal Air Force, était tenu au courant des plans et intentions de l’ennemi. S’ajoutaient à ces messages, les positions et effectifs de l’armée allemande. Cependant, Hugh Dowding était forcé de conserver le secret d’Ultra et ne pouvait donc pas expliquer ses décisions à ses subordonnés. Pendant le déroulement de cette bataille, Ultra permettait aussi à la Royal Air Force d’être au courant des futures offensives allemandes.

En particulier, le raid aérien sur Coventry du 14 novembre 1940. Le message décrypté désignait trois cibles possibles dont Londres et Coventry. Seulement, la cible concrète ne fut déterminée qu’en fin de journée, alors que le bombardement était prévu dans la soirée. Malgré cette découverte, les défenses de Coventry ne permirent pas d’éviter le Blitz sur la ville. Les secours furent dépassés par le nombre important d’habitants à secourir. Non loin de Coventry se déroulaient des manœuvres d’entrainement d’autres groupes de secours. Ces groupes eurent pour ordre de partir en soutien des équipes de secours local. F. W. Winterbotham, un officier de la Royal Air Force, accusa Churchill de connaitre les plans allemands assez tôt pour éviter l’attaque. Ce dernier aurait décidé de ne pas intervenir afin de ne pas divulguer le secret d’Ultra aux Allemands. Cette accusation fut démentie par Reginald Victor Jones (physicien anglais au service des renseignements britanniques), par Ralph Bennett et par Peter Calvocoressi (historiens anglais).

En particulier, le raid aérien sur Coventry du 14 novembre 1940. Le message décrypté désignait trois cibles possibles dont Londres et Coventry. Seulement, la cible concrète ne fut déterminée qu’en fin de journée, alors que le bombardement était prévu dans la soirée. Malgré cette découverte, les défenses de Coventry ne permirent pas d’éviter le Blitz sur la ville. Les secours furent dépassés par le nombre important d’habitants à secourir. Non loin de Coventry se déroulaient des manœuvres d’entrainement d’autres groupes de secours. Ces groupes eurent pour ordre de partir en soutien des équipes de secours local. F. W. Winterbotham, un officier de la Royal Air Force, accusa Churchill de connaitre les plans allemands assez tôt pour éviter l’attaque. Ce dernier aurait décidé de ne pas intervenir afin de ne pas divulguer le secret d’Ultra aux Allemands. Cette accusation fut démentie par Reginald Victor Jones (physicien anglais au service des renseignements britanniques), par Ralph Bennett et par Peter Calvocoressi (historiens anglais).

Ce n’est pas là le seul stratagème utilisé par les Alliés. Il fut installé un brouilleur dans les Cabinet War Rooms (locaux souterrains destinés aux réunions importantes du gouvernement britannique installés sous Whitehall). Et ce, pour protéger les conversations entre Churchill et le président Roosevelt qui s'effectuaient sur une ligne de téléphone entre Whitehall et Washington.

Enfin, Ultra fut la clé du succès des Alliés lors de la bataille de l’Atlantique (1939-1945). C’est d’ailleurs lors de cette bataille que Winston Churchill déclare « La seule chose qui me terrorisa tout au long de la guerre fut le péril créé par les U-bootes. ». Effectivement, les Britanniques dépendaient du ravitaillement américain. De ce fait, les U-bootes[4] présentaient un véritable danger pour les convois provenant des Etats-Unis. C’est pour cela que le décryptage des transmissions sous-marines allemandes représentait un objectif primordial pour les Alliés. Cependant, il existait une grande différence entre le décryptage de l’Enigma navale des U-bootes et le décryptage des trafics de la Lutwaffe ; celui des U-bootes étant bien plus complexe.

C’est seulement à partir de 1941 que Bletchley Park fût en mesure de décrypter une partie des trafics sous-marins allemands. Ce décodage permit aux Anglais d'éviter les convois U-bootes transatlantiques et de couler les navires ayant pour but de ravitailler les sous-marins allemands.

La situation change à partir du 1er février 1942. Bletchley park n’est plus en mesure de décrypter le trafic Shark[5]. Et pour cause, l’utilisation d’une nouvelle machine Enigma à quatre rotors rend la tâche impossible aux services de décryptage alliés. Même si cette situation ne sera pas débloquée sur le court terme, d’autres trafics de réseaux Enigma de la Kriegsmarine seront déchiffrés.

Voici l’exemple d’un message décrypté par Ultra : « KNICKEBEIN KLEVE IST AUF PUNKT 53 GRAD 24 MINUTEN NORD UND EIN GRAD WEST EINGERICHTET » qui signifie « La Knickebein de Clèves (bombardier allemand) est dirigée sur la position 53° 24’ Nord et 1° Ouest ». Ce message constitue l’élément clé dont avait besoin Reginald Victor Jones, physicien et scientifique du renseignement militaire britannique, pour prouver que les Allemands utilisaient un système de guidage pour leurs bombardiers.

On comprend alors qu’au-delà du cryptage, le décryptage est déterminant en temps de guerre. En effet, Ultra fut plus que primordiale lors de la Seconde Guerre mondiale. Sa contribution à l’obtention d’informations pour les Alliés est immense. De plus, ces informations ont très souvent permis la victoire de nombreuses batailles par les forces Alliés. Certains spécialistes estiment qu'Ultra épargna environ deux ans de guerre supplémentaires et sauva 14 millions de vies.

Enfin, Ultra fut la clé du succès des Alliés lors de la bataille de l’Atlantique (1939-1945). C’est d’ailleurs lors de cette bataille que Winston Churchill déclare « La seule chose qui me terrorisa tout au long de la guerre fut le péril créé par les U-bootes. ». Effectivement, les Britanniques dépendaient du ravitaillement américain. De ce fait, les U-bootes[4] présentaient un véritable danger pour les convois provenant des Etats-Unis. C’est pour cela que le décryptage des transmissions sous-marines allemandes représentait un objectif primordial pour les Alliés. Cependant, il existait une grande différence entre le décryptage de l’Enigma navale des U-bootes et le décryptage des trafics de la Lutwaffe ; celui des U-bootes étant bien plus complexe.

C’est seulement à partir de 1941 que Bletchley Park fût en mesure de décrypter une partie des trafics sous-marins allemands. Ce décodage permit aux Anglais d'éviter les convois U-bootes transatlantiques et de couler les navires ayant pour but de ravitailler les sous-marins allemands.

La situation change à partir du 1er février 1942. Bletchley park n’est plus en mesure de décrypter le trafic Shark[5]. Et pour cause, l’utilisation d’une nouvelle machine Enigma à quatre rotors rend la tâche impossible aux services de décryptage alliés. Même si cette situation ne sera pas débloquée sur le court terme, d’autres trafics de réseaux Enigma de la Kriegsmarine seront déchiffrés.

Voici l’exemple d’un message décrypté par Ultra : « KNICKEBEIN KLEVE IST AUF PUNKT 53 GRAD 24 MINUTEN NORD UND EIN GRAD WEST EINGERICHTET » qui signifie « La Knickebein de Clèves (bombardier allemand) est dirigée sur la position 53° 24’ Nord et 1° Ouest ». Ce message constitue l’élément clé dont avait besoin Reginald Victor Jones, physicien et scientifique du renseignement militaire britannique, pour prouver que les Allemands utilisaient un système de guidage pour leurs bombardiers.

On comprend alors qu’au-delà du cryptage, le décryptage est déterminant en temps de guerre. En effet, Ultra fut plus que primordiale lors de la Seconde Guerre mondiale. Sa contribution à l’obtention d’informations pour les Alliés est immense. De plus, ces informations ont très souvent permis la victoire de nombreuses batailles par les forces Alliés. Certains spécialistes estiment qu'Ultra épargna environ deux ans de guerre supplémentaires et sauva 14 millions de vies.

le pacifique

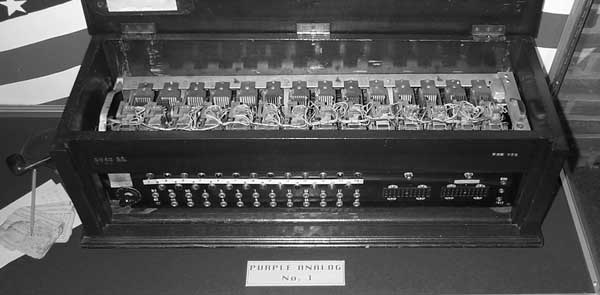

Pendant la Seconde Guerre mondiale, la cryptologie est majoritairement utilisée par les forces de l’Axe : les Allemands cryptent grâce à la machine Enigma, les Japonais eux, utilisent le code Purple. Le code Purple ou code 97 est une des méthodes de chiffrement créée en 1937, destinée surtout à une utilisation diplomatique pour les liaisons germano-nipponnes. La machine utilisée pour crypter ce code avait des similitudes avec Enigma de par la présence de plusieurs rotors et d’une table de connexions.

Cependant, Purple est rapidement décodée par les Alliés. En effet, pendant la Seconde Guerre Mondiale, ils mettent en place une machine de déchiffrement, nommée Magic, ayant pour but de renseigner les Américains sur les décisions diplomatiques japonaises.

Cependant, Purple est rapidement décodée par les Alliés. En effet, pendant la Seconde Guerre Mondiale, ils mettent en place une machine de déchiffrement, nommée Magic, ayant pour but de renseigner les Américains sur les décisions diplomatiques japonaises.

Les Américains, grâce à leurs stations d’écoute, commençaient par intercepter les cryptogrammes ennemis émis par transmission sans fil. Après acquisition, ils étaient envoyés à Washington pour être ensuite décrypté par l’armée de terre ou de mer. Puis, les textes décodés faisaient l’objet d’une traduction précise pour enfin être évalués. En effet, l’importance du message était pris en considération avant l’envoi. Certains cryptogrammes, décodés en plusieurs semaines, ne contenaient en réalité des informations moins utiles.

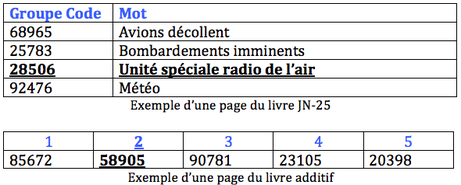

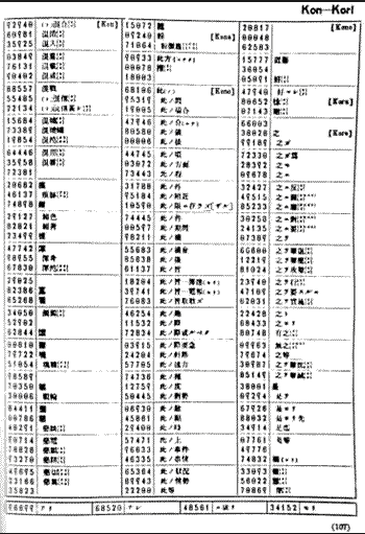

Le code Purple étant bien trop simple, les Japonais décident en 1941 de changer leur méthode de chiffrement et créent le JN-25 (Japanese Navy 25). Le but étant de convertir les textes japonais en séries de groupes de cinq chiffres. Le JN-25 est un code manuel qui lui est basé sur le livre éponyme, utilisé par la marine nipponne. Il comprend 30 000 nombres de 5 chiffres choisis au hasard, déclinées sur 300 pages. Chacune de celles-ci fournit cent nombres aléatoires en dix rangées de dix nombres.

Ces nombres sont destinés à être additionnés aux groupes codes. Ceux-ci sont regroupés dans le livre additif du JN-25.

Ces additions sont particulières puisqu’elles sont effectuées sans retenues.

Le code Purple étant bien trop simple, les Japonais décident en 1941 de changer leur méthode de chiffrement et créent le JN-25 (Japanese Navy 25). Le but étant de convertir les textes japonais en séries de groupes de cinq chiffres. Le JN-25 est un code manuel qui lui est basé sur le livre éponyme, utilisé par la marine nipponne. Il comprend 30 000 nombres de 5 chiffres choisis au hasard, déclinées sur 300 pages. Chacune de celles-ci fournit cent nombres aléatoires en dix rangées de dix nombres.

Ces nombres sont destinés à être additionnés aux groupes codes. Ceux-ci sont regroupés dans le livre additif du JN-25.

Ces additions sont particulières puisqu’elles sont effectuées sans retenues.

EXEMPLE:

Ces messages codés sont ensuite envoyés en morse comme ceci: (ex) 2 76401

Le démontage du surchiffrage est une simple soustraction, également sans retenues : 76401 – 58905 = 28506 ; on obtient bien le texte clair. Ce code utilise une clé secrète qui permet de choisir la bonne série de nombres aléatoires. Cette clef donne le numéro de la page du livre, de la rangée et de la ligne du nombre à utiliser donnant comme point de départ 30 000 possibilités.

Le démontage du surchiffrage est une simple soustraction, également sans retenues : 76401 – 58905 = 28506 ; on obtient bien le texte clair. Ce code utilise une clé secrète qui permet de choisir la bonne série de nombres aléatoires. Cette clef donne le numéro de la page du livre, de la rangée et de la ligne du nombre à utiliser donnant comme point de départ 30 000 possibilités.

Alors que la plupart des dirigeants militaires japonais prônaient une attitude défensive face aux États-Unis, l’Amiral Yamamoto veut écraser les forces ennemies dès le début de la guerre afin de s'assurer d'avoir le champ libre par la suite. Pour cette raison, il conçoit une attaque surprise sur Pearl Harbor, la base militaire américaine où était entreposée une grande partie de leur flotte du Pacifique.

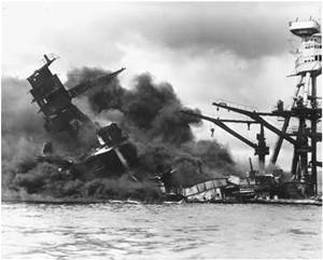

Après plusieurs semaines de préparation, les Japonais sont enfin près à couler les forces navales américaines, un atout majeur de l’ennemi. Au matin du 7 décembre 1941, vers 6h00, les premiers avions sont envoyés. Parmi eux, les bombardiers et les avions de combats qui ont pour but d’exploiter les premiers instants de surprise pour couler les navires les plus importants. La base américaine, déjà bien touchée, est bombardée de nouveau environ deux heures plus tard par la deuxième vague. Le port est anéanti, le bilan humain est important. Cependant, certains indices laissent penser que les américains n’étaient pas totalement pris par surprise. De ce fait, il est possible que la cryptologie et surtout la cryptanalyse aient été une aide importante lors de l’attaque de Pearl Harbor.

Après plusieurs semaines de préparation, les Japonais sont enfin près à couler les forces navales américaines, un atout majeur de l’ennemi. Au matin du 7 décembre 1941, vers 6h00, les premiers avions sont envoyés. Parmi eux, les bombardiers et les avions de combats qui ont pour but d’exploiter les premiers instants de surprise pour couler les navires les plus importants. La base américaine, déjà bien touchée, est bombardée de nouveau environ deux heures plus tard par la deuxième vague. Le port est anéanti, le bilan humain est important. Cependant, certains indices laissent penser que les américains n’étaient pas totalement pris par surprise. De ce fait, il est possible que la cryptologie et surtout la cryptanalyse aient été une aide importante lors de l’attaque de Pearl Harbor.

En effet, le 7 décembre 1941 présente beaucoup d'incohérences. Tout d’abord, aucun des précieux navires de combats, porte-avions, généralement encrés dans le port de Pearl Harbor ne figuraient lors de l’attaque. De plus, les radars, programmés pour fonctionner de quatre à sept heures du matin, restent exceptionnellement opérationnels peu après sept heures permettant de détecter de nombreux mouvements dont ceux des sous-marins japonais. Enfin, lors de l’attaque, un cuirassé bien endommagé par la première vague, se met en route pour tenter de sortir de la base. En théorie, un tel cargo nécessite plus de deux heures et demie pour allumer ses quatre chaudières. Etonnamment, deux d’entre elles étaient déjà prêtes avant le début de l’attaque.

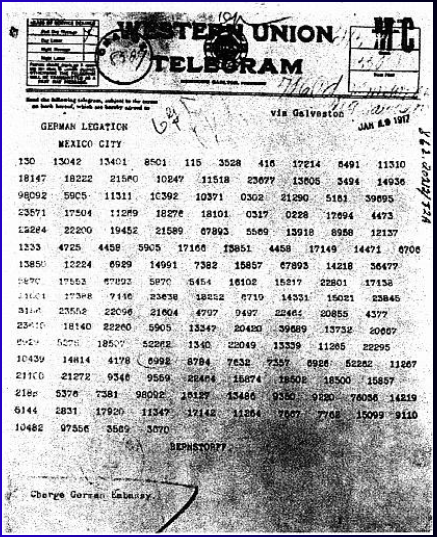

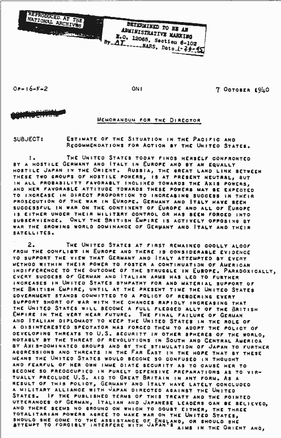

En réalité, les Américains sont capables d’intercepter les cryptogrammes japonais et allemands. L’OP-20-G décryptent déjà le code Purple depuis 1938, grâce à la machine Magic. Cette organisation est le service de renseignement électronique et de cryptanalyse des puissances aéronavales des Etats-Unis. Sa mission est d’intercepter, de décrypter et d’analyser les transmissions navales allemandes, japonaises et italiennes. Un autre obstacle s’ajoute ensuite, la langue et même l’écriture qui est finalement traduite par une autre organisation : SIS.

Ces interceptions permettent de suivre les mouvements de la flotte japonaise. Il suffit de noter et de comparer les calendriers, les positions, les fréquences et les indicatifs de l’ennemi. En 1941, il apparaît que la marine japonaise monte en puissance en vue d’une « opération australe » qui ciblerait l’Asie du sud. Durant ces attaques, les américains continuent de suivre les Japonais et se rendent vite compte que de nombreux porte-avions manquent. En effet, le 1er novembre 1941, les japonais changent tous leurs indicatifs. Il semble que plusieurs unités ont glissés vers le Nord, ce qui inquiète les américains.

En réalité, les Américains sont capables d’intercepter les cryptogrammes japonais et allemands. L’OP-20-G décryptent déjà le code Purple depuis 1938, grâce à la machine Magic. Cette organisation est le service de renseignement électronique et de cryptanalyse des puissances aéronavales des Etats-Unis. Sa mission est d’intercepter, de décrypter et d’analyser les transmissions navales allemandes, japonaises et italiennes. Un autre obstacle s’ajoute ensuite, la langue et même l’écriture qui est finalement traduite par une autre organisation : SIS.

Ces interceptions permettent de suivre les mouvements de la flotte japonaise. Il suffit de noter et de comparer les calendriers, les positions, les fréquences et les indicatifs de l’ennemi. En 1941, il apparaît que la marine japonaise monte en puissance en vue d’une « opération australe » qui ciblerait l’Asie du sud. Durant ces attaques, les américains continuent de suivre les Japonais et se rendent vite compte que de nombreux porte-avions manquent. En effet, le 1er novembre 1941, les japonais changent tous leurs indicatifs. Il semble que plusieurs unités ont glissés vers le Nord, ce qui inquiète les américains.

|

"In anticipation of possible open conflict with this country, Japan is vigorously utilizing every available agency to secure military, naval and commercial information, paying particular attention to the West Coast, the Panama Canal and the Territory of Hawaii"

"Dans l'anticipation d'un possible conflit ouvert avec ce pays, le Japon est vigoureusement en train d'utiliser chaque agence disponible pour sécuriser les informations militaires, navales et commerciales, faisant particulièrement attention à la côte Ouest, au canal de Panama et au territoire de Hawaii", extrait du message. |

Mais malheureusement ils n’en sauront pas beaucoup plus puisque les Japonais stoppent l’utilisation de Purple juste avant l’attaque de Pearl Harbor. Par manque de financement, de décrypteurs et de coordination entre les stations, les américains ne sont pas encore capables de décoder le JN-25.

Si l’attaque surprise de Pearl Harbor fut considérée comme une grande victoire par les Japonais, elle ne fut pas suffisante toutefois pour détruire la domination américaine sur le Pacifique.

Ce sera l’obstination de l’Amiral Yamamoto, qui déclenchera la très fameuse bataille de Midway, au cœur de laquelle le décryptage jouera un rôle primordial et décisif, offrant la victoire aux Américains.

La bataille de Midway avait pour objectif d’anéantir complètement la flotte navale américaine. Cette opération mobilise, chez les Japonais plus de 200 navires, 700 avions, 11 cuirassés[1], 22 croiseurs[1], 65 torpilleurs[1] et 21 sous-marins. La bataille qui se prépare est donc colossale. Les Américains se préparent à riposter, anticipant une nouvelle attaque nipponne. Ils savent que s’ils échouent, ils mettraient en péril la domination Alliée sur le Pacifique. A ce moment là, les Américains possèdent une arme encore inconnue des Japonais : le décryptage.

En effet, c’est juste après l’attaque de Pearl Harbor, qu’ils se rendent compte de l’importance de la cryptologie. Ils décident alors de se concentrer sur le décryptage du JN-25. Or, ils savent que leurs livres de codes ne peuvent être remplacé qu’à intervalles de plusieurs mois, ce qui veut dire que les séquences de chiffres sont souvent réutilisées. C’est le groupe de l’officier Rochefort, un cryptanalyste américain, qui décode en 1942 le JN-25. Ils parviennent à reconstituer une table de chiffrement, qui représente donc une partie du livre. Dès qu’un mot probable apparait, il est inséré dans cette table, ce qui permet par la suite, le décryptage du reste du message. Même si le déchiffrage est long et difficile, les Américains arrivent à lire l’essentiel des cryptogrammes qui donnent la date et l’heure, le nom des navires émetteurs et récepteurs et leurs positions.

Or, de nombreux désaccords existent entre l’OP-20-G et Joseph Rochefort sur le lieu et la date de l’attaque. Pourtant le groupe de Rochefort pense fermement que le groupe-code « AF », récurrent dans les messages japonais, désigne Midway. Comme cette information n’est pas encore validée, le gouvernement américain décide de créer un leurre : il simule une panne de production d’eau douce sur l’ile. Ils expédient un compte-rendu, dans l’espoir de provoquer une réaction japonaise et avoir enfin la certitude que Midway est bien le port ciblé. Les Japonais mordent à l’hameçon. Ils diffusent des instructions, demandant de prévoir de charger des brouilleurs supplémentaires. Les américains sont maintenant sur que l’offensive nipponne aura lieu sur l’ile de Midway, mais ils doutent encore de la date. Après plusieurs interceptions, elles révèlent que l’assaut est prévu avant mi-juin. Mais le gouvernement américain n’est pas encore convaincu quant à cette date. C’est seulement le 26 mai 1942 que les stations enregistre un cryptogramme prévoyant l’attaque entre le 4 et le 5 juin.

En mai 1942, Rochefort et son équipe décryptent, traduisent, revoient, analysent et rendent compte de 140 messages par jour. Les Américains obtiendront donc, contrairement à Pearl Harbor, toutes les informations nécessaires pour se défendre à Midway. La cryptologie fut donc l’arme majeur et la clé de la victoire américaine face au Japonais, leur permettant de se réaffirmer et de réinstaurer leur pleine puissance sur le Pacifique.

Alors qu’elle avait déjà son importance dans les conflits précédents, la cryptologie devient un élément indispensable lors de la Seconde Guerre mondiale. Absolument toutes les communications sont cryptées, et les déchiffrer devient l’objectif principal de l’ennemi. Enigma fut l’un des éléments clés de cette guerre, ainsi que le JN-25 dans le Pacifique. Ce conflit constitue l’apogée de la cryptologie : on utilise désormais des machines, c’en est alors fini du cryptage manuel. Alan Turing, inventeur d’Ultra, disait d’ailleurs « seule une machine peut apprécier un sonnet écrit par une machine ». De toutes ces avancées scientifiques naitra une cryptologie nouvelle, qui ne se réduit plus au domaine militaire mais intervient quotidiennement dans nos vies.

Si l’attaque surprise de Pearl Harbor fut considérée comme une grande victoire par les Japonais, elle ne fut pas suffisante toutefois pour détruire la domination américaine sur le Pacifique.

Ce sera l’obstination de l’Amiral Yamamoto, qui déclenchera la très fameuse bataille de Midway, au cœur de laquelle le décryptage jouera un rôle primordial et décisif, offrant la victoire aux Américains.

La bataille de Midway avait pour objectif d’anéantir complètement la flotte navale américaine. Cette opération mobilise, chez les Japonais plus de 200 navires, 700 avions, 11 cuirassés[1], 22 croiseurs[1], 65 torpilleurs[1] et 21 sous-marins. La bataille qui se prépare est donc colossale. Les Américains se préparent à riposter, anticipant une nouvelle attaque nipponne. Ils savent que s’ils échouent, ils mettraient en péril la domination Alliée sur le Pacifique. A ce moment là, les Américains possèdent une arme encore inconnue des Japonais : le décryptage.

En effet, c’est juste après l’attaque de Pearl Harbor, qu’ils se rendent compte de l’importance de la cryptologie. Ils décident alors de se concentrer sur le décryptage du JN-25. Or, ils savent que leurs livres de codes ne peuvent être remplacé qu’à intervalles de plusieurs mois, ce qui veut dire que les séquences de chiffres sont souvent réutilisées. C’est le groupe de l’officier Rochefort, un cryptanalyste américain, qui décode en 1942 le JN-25. Ils parviennent à reconstituer une table de chiffrement, qui représente donc une partie du livre. Dès qu’un mot probable apparait, il est inséré dans cette table, ce qui permet par la suite, le décryptage du reste du message. Même si le déchiffrage est long et difficile, les Américains arrivent à lire l’essentiel des cryptogrammes qui donnent la date et l’heure, le nom des navires émetteurs et récepteurs et leurs positions.

Or, de nombreux désaccords existent entre l’OP-20-G et Joseph Rochefort sur le lieu et la date de l’attaque. Pourtant le groupe de Rochefort pense fermement que le groupe-code « AF », récurrent dans les messages japonais, désigne Midway. Comme cette information n’est pas encore validée, le gouvernement américain décide de créer un leurre : il simule une panne de production d’eau douce sur l’ile. Ils expédient un compte-rendu, dans l’espoir de provoquer une réaction japonaise et avoir enfin la certitude que Midway est bien le port ciblé. Les Japonais mordent à l’hameçon. Ils diffusent des instructions, demandant de prévoir de charger des brouilleurs supplémentaires. Les américains sont maintenant sur que l’offensive nipponne aura lieu sur l’ile de Midway, mais ils doutent encore de la date. Après plusieurs interceptions, elles révèlent que l’assaut est prévu avant mi-juin. Mais le gouvernement américain n’est pas encore convaincu quant à cette date. C’est seulement le 26 mai 1942 que les stations enregistre un cryptogramme prévoyant l’attaque entre le 4 et le 5 juin.

En mai 1942, Rochefort et son équipe décryptent, traduisent, revoient, analysent et rendent compte de 140 messages par jour. Les Américains obtiendront donc, contrairement à Pearl Harbor, toutes les informations nécessaires pour se défendre à Midway. La cryptologie fut donc l’arme majeur et la clé de la victoire américaine face au Japonais, leur permettant de se réaffirmer et de réinstaurer leur pleine puissance sur le Pacifique.

Alors qu’elle avait déjà son importance dans les conflits précédents, la cryptologie devient un élément indispensable lors de la Seconde Guerre mondiale. Absolument toutes les communications sont cryptées, et les déchiffrer devient l’objectif principal de l’ennemi. Enigma fut l’un des éléments clés de cette guerre, ainsi que le JN-25 dans le Pacifique. Ce conflit constitue l’apogée de la cryptologie : on utilise désormais des machines, c’en est alors fini du cryptage manuel. Alan Turing, inventeur d’Ultra, disait d’ailleurs « seule une machine peut apprécier un sonnet écrit par une machine ». De toutes ces avancées scientifiques naitra une cryptologie nouvelle, qui ne se réduit plus au domaine militaire mais intervient quotidiennement dans nos vies.

iuwcz mb kpwkwtib