Avec l’arrivée des nouvelles technologies, la modernisation de nos quotidiens mais surtout avec la création d’Internet, la cryptologie devient omniprésente dans nos vies. Les codes modernes les plus employés sont soit symétriques soit asymétriques et leur complexité leur permet d’être pratiquement inviolables. Ils permettent aussi bien à des particuliers qu'à des entreprises et des organisations politiques de garantir la sécurité de leurs données. Le Web tel que nous le connaissons aujourd'hui ne peut fonctionner sans la cryptologie moderne, et ces techniques ont été démocratisées grâce à internet. En effet, des systèmes de cryptage de données sont accessibles en ligne (dont le plus connu est le logiciel PGP). Cependant, les codes les plus sophistiqués disponibles aujourd'hui ne protègent pas de certaines attaques, dont la méthode CSRF.

Codes symétriques et asymétriques

Les codes symétriques, aussi appelés codes à clé unique, utilisent une clé secrète identique pour le codage et le décodage. Cette clé permet donc à celui qui la connait à la fois de crypter et de décrypter un message. Les codes de la machine Enigma et de Vigenère font partie de cette catégorie, ainsi que l’AES (Advanced Encryption Standard, soit standard de chiffrement avancé). Il s’agit du nouveau standard de chiffrement pour les organisations du gouvernement des États-Unis[1]. Aussi appelé code Rijndael, il a été conçu par Joan Daemen et Vincent Rijmen et publié en 2000. Les clés, dont la taille va de 112 à 256 bits, permettent de résister aux attaques consistant à tester l’ensemble des clés possibles. En effet, les nombres obtenus sont gigantesques : un nombre comme 2 à la puissance 256 est comparable au nombre d’électrons estimés dans l’univers !

Les deux personnes souhaitant crypter leur communication à l’aide d’un code symétrique doivent être les seules à connaître la clé. Cela implique qu’elles se soient rencontrées ou qu’elles aient confiées la clé à un porteur, ce qui pose lors d'échanges internationaux des problèmes de sécurités, de coût et de temps.

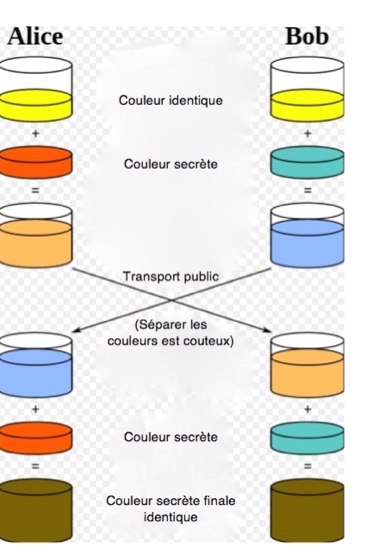

Pour résoudre ces problèmes, une nouvelle méthode a été imaginée en 1975 par Whitfield Diffie et Martin Hellman : l’échange de clés Diffie-Hellman. Elle permet à deux personnes de se mettre d’accord sur un nombre, qui sert ensuite de clé pour chiffrer les informations. L’innovation réside dans le fait que même en ayant accès à l’intégralité des conversations, une troisième personne ne peut pas deviner la clé (un nombre), qui pourra servira à coder chiffrer la communication suivante.

L’algorithme utilisé inspire les codes asymétriques, ou systèmes à clé publique.

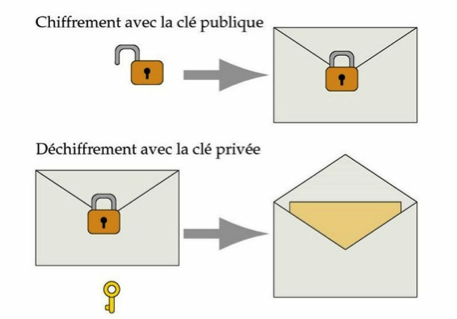

Le principe de ce type de code secret est que la clé servant à chiffrer le message clair, appelée clé publique, est différente de celle permettant de déchiffrer le message codé. Cette dernière, appelée la clé privée, n’est connue que du destinataire. Il est donc le seul capable de déchiffrer le texte. Chaque personne possédant une copie de la clé publique peut donc l’utiliser pour chiffrer un message, qui ne sera lisible qu’au détenteur de la clé privée. Il n’est par conséquent pas nécessaire de connaître personnellement le destinataire du message.

Le principe de ce type de code secret est que la clé servant à chiffrer le message clair, appelée clé publique, est différente de celle permettant de déchiffrer le message codé. Cette dernière, appelée la clé privée, n’est connue que du destinataire. Il est donc le seul capable de déchiffrer le texte. Chaque personne possédant une copie de la clé publique peut donc l’utiliser pour chiffrer un message, qui ne sera lisible qu’au détenteur de la clé privée. Il n’est par conséquent pas nécessaire de connaître personnellement le destinataire du message.

Le code asymétrique le plus utilisé aujourd'hui, se nomme chiffrement RSA, du nom des créateurs : Ron Rivest, Adi Shamir, et Léonard Adleman. Son fonctionnement est basé sur l'utilisation de grands nombres premiers[2], extrêmement difficiles à factoriser. La création du couple de clés est à la charge du destinataire et la clé privé ne peut pas être trouvée à partir de la clé publique avec les moyens mathématiques et informations dont l'on dispose aujourd'hui[3].

Exemple de chiffrement par le code RSA :

- On commence par écrire le mot qu'on souhaite crypter en chiffres (à l'aide du code ASCII).

s-115 ; a-97 ; l-108 ; u-117 ; t-116.

- Il faut ensuite créer le couple de clés. On choisit 2 nombres premiers secrets : p = 11 et q = 23 (en réalité, il s'agit de nombres bien plus grands).

- Le nombre public n est le produit de ces deux nombres, soit p*q=11*23 =253.

- Pour obtenir la clé privée D, on a besoin de n' =(p-1)(q-1) = 10*22 = 220.

- D doit être comprise entre 2 et n', il doit de plus être premier avec ce dernier. On prend D = 27, qui répond à ces conditions.

- La clé publique E doit être positive et vérifier l’égalité E*D - k*n' = 1. L'algorithme d'Euclide étendu nous permet de la trouver, elle est ici égale à 163.

- Pour crypter la lettre "s", on élève 115 a la puissance 163 et on prend le résultat modulo 253. On obtient 92.

- Après avoir répété la même opération pour chaque lettre, on obtient 092 080 146 167 139.

- Pour déchiffrer ce code, le porteur de la clé privée n'a qu'à élever le nombre associé à chaque lettre à la puissance 27 puis trouver, grâce au code ASCII, l’équivalent en lettre du modulo du résultat par 253. Pour le "s", il effectue le calcul suivant : 92^27 modulo 253 et obtient 115, qu'il sait correspondre à la lettre "s".

Afin de protéger ce système du décryptage passant par l'analyse fréquentielle (utilisée par Kasiski pour casser le code de Vigenère), les messages sont codés par blocs. En codant le texte par blocs de 4 ou 8 caractères, le nombre de combinaisons différentes de chiffres codant pour une lettre augmente considérablement.

Ce système de codage a été conçu pour répondre aux besoins du monde moderne. En effet, de nombreux échanges ont aujourd’hui lieu sur internet, entre deux personnes loin l’une de l’autre et qui, souvent, ne se connaissent pas. La demande dans le domaine de la cryptologie évolue avec le temps, et de nombreuses innovations ont ainsi été nécessaires. L'influence de cette science évolue aussi, les implications qu'elle a aujourd'hui sont entièrement différentes de celles qu'elle a eu autrefois, que ce soit durant la Seconde Guerre mondiale ou la conquête de la Gaule.

- On commence par écrire le mot qu'on souhaite crypter en chiffres (à l'aide du code ASCII).

s-115 ; a-97 ; l-108 ; u-117 ; t-116.

- Il faut ensuite créer le couple de clés. On choisit 2 nombres premiers secrets : p = 11 et q = 23 (en réalité, il s'agit de nombres bien plus grands).

- Le nombre public n est le produit de ces deux nombres, soit p*q=11*23 =253.

- Pour obtenir la clé privée D, on a besoin de n' =(p-1)(q-1) = 10*22 = 220.

- D doit être comprise entre 2 et n', il doit de plus être premier avec ce dernier. On prend D = 27, qui répond à ces conditions.

- La clé publique E doit être positive et vérifier l’égalité E*D - k*n' = 1. L'algorithme d'Euclide étendu nous permet de la trouver, elle est ici égale à 163.

- Pour crypter la lettre "s", on élève 115 a la puissance 163 et on prend le résultat modulo 253. On obtient 92.

- Après avoir répété la même opération pour chaque lettre, on obtient 092 080 146 167 139.

- Pour déchiffrer ce code, le porteur de la clé privée n'a qu'à élever le nombre associé à chaque lettre à la puissance 27 puis trouver, grâce au code ASCII, l’équivalent en lettre du modulo du résultat par 253. Pour le "s", il effectue le calcul suivant : 92^27 modulo 253 et obtient 115, qu'il sait correspondre à la lettre "s".

Afin de protéger ce système du décryptage passant par l'analyse fréquentielle (utilisée par Kasiski pour casser le code de Vigenère), les messages sont codés par blocs. En codant le texte par blocs de 4 ou 8 caractères, le nombre de combinaisons différentes de chiffres codant pour une lettre augmente considérablement.

Ce système de codage a été conçu pour répondre aux besoins du monde moderne. En effet, de nombreux échanges ont aujourd’hui lieu sur internet, entre deux personnes loin l’une de l’autre et qui, souvent, ne se connaissent pas. La demande dans le domaine de la cryptologie évolue avec le temps, et de nombreuses innovations ont ainsi été nécessaires. L'influence de cette science évolue aussi, les implications qu'elle a aujourd'hui sont entièrement différentes de celles qu'elle a eu autrefois, que ce soit durant la Seconde Guerre mondiale ou la conquête de la Gaule.

Implications quotidiennes

Internet

Nous utilisons ces codes tous les jours, pour les activités de notre quotidien. La cryptologie est par exemple nécessaire pour garantir la sécurité des transactions en ligne. Lors d’un achat sur internet, des données sont échangées entre deux ordinateurs distants. Celles-ci sont aisément interceptées et doivent donc être cryptées. Lorsque l'on commande un produit sur Internet en payant par carte bancaire, le numéro et le code de cette dernière est crypté et ne peut être décrypté que par la société à laquelle on a commandé le produit.

De plus, la cryptologie est nécessaire afin de garantir l’intimité des messages envoyés via Internet. En effet, il est relativement facile d’intercepter un courrier électronique, alors que celui-ci est susceptible de contenir des informations personnelles, secrètes. Pour empêcher cela, il existe des logiciels gratuits tels que « PGP » (Pretty Good Privacy[4] = "assez bonne confidentialité") qui permettent de rendre le message compréhensible seulement par son destinataire. Son développeur Philip Zimmermann affirme que « PGP donne aux gens le pouvoir de prendre en main leur intimité. Il y a un besoin social croissant pour cela.» Il ajoute que « si l'intimité est mise hors la loi, seuls les hors-la-loi auront une intimité. Les agences de renseignements ont accès à une bonne technologie cryptographique. De même les trafiquants d'armes et de drogue. Mais les gens ordinaires et les organisations politiques de base n'avaient pour la plupart pas eu accès à ces technologies cryptographiques de "qualité militaire" abordable. Jusqu'à présent. »

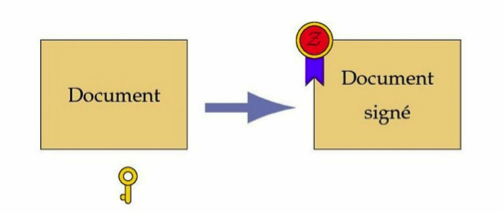

Si la cryptologie ne permet pas de se protéger des virus, elle peut néanmoins limiter leur apparition. Les virus sont souvent cachés derrière un programme douteux qu’on télécharge en ligne. Pour éviter cela, l’auteur du programme initial peut « signer » ce dernier avec une clé qui permettra à l’utilisateur du programme de vérifier son authenticité avant de le télécharger. Une clé privée permet de poser la signature, une clé publique de la vérifier. ce procédé permet aussi de garantir la sécurité d’un document.

De plus, la cryptologie est nécessaire afin de garantir l’intimité des messages envoyés via Internet. En effet, il est relativement facile d’intercepter un courrier électronique, alors que celui-ci est susceptible de contenir des informations personnelles, secrètes. Pour empêcher cela, il existe des logiciels gratuits tels que « PGP » (Pretty Good Privacy[4] = "assez bonne confidentialité") qui permettent de rendre le message compréhensible seulement par son destinataire. Son développeur Philip Zimmermann affirme que « PGP donne aux gens le pouvoir de prendre en main leur intimité. Il y a un besoin social croissant pour cela.» Il ajoute que « si l'intimité est mise hors la loi, seuls les hors-la-loi auront une intimité. Les agences de renseignements ont accès à une bonne technologie cryptographique. De même les trafiquants d'armes et de drogue. Mais les gens ordinaires et les organisations politiques de base n'avaient pour la plupart pas eu accès à ces technologies cryptographiques de "qualité militaire" abordable. Jusqu'à présent. »

Si la cryptologie ne permet pas de se protéger des virus, elle peut néanmoins limiter leur apparition. Les virus sont souvent cachés derrière un programme douteux qu’on télécharge en ligne. Pour éviter cela, l’auteur du programme initial peut « signer » ce dernier avec une clé qui permettra à l’utilisateur du programme de vérifier son authenticité avant de le télécharger. Une clé privée permet de poser la signature, une clé publique de la vérifier. ce procédé permet aussi de garantir la sécurité d’un document.

La cryptologie ne permet cependant pas de résoudre tous les problèmes liés à l’utilisation d’internet. D’autres techniques sont nécessaires pour contrer des attaques massives via ordinateurs, et elle ne permet pas d’empêcher la « malveillance interne » : même si l'on peut chiffrer des fichiers sensibles, leur version en clair est accessible en mémoire à un moment ou à un autre.

Des études de projet qui visent à protéger les droits d’auteur sur internet sont en cours. Elles essayent d’utiliser des techniques issues de la cryptographie pour marquer des images, films etc., ce qui permettrait d’identifier le premier contrefacteur. Cependant, à ce jour, la protection absolue dans ce domaine semble encore hors de portée.

Des études de projet qui visent à protéger les droits d’auteur sur internet sont en cours. Elles essayent d’utiliser des techniques issues de la cryptographie pour marquer des images, films etc., ce qui permettrait d’identifier le premier contrefacteur. Cependant, à ce jour, la protection absolue dans ce domaine semble encore hors de portée.

CARTEs à puce

La cryptologie est également un pilier essentiel du monde bancaire. La carte à puce, un des moyens les plus prisé pour le paiement ou le retrait d’argent, implique l’utilisation de nombreux codes qui garantissent la sécurité des transactions. Cette carte bancaire est protégée par de nombreux systèmes de codage dont le code à quatre chiffres, l’authentification à clef secrète et la valeur de la signature.

Le code à quatre chiffres est utilisé dans la vie courante de façon anodine. Il représente la fonction de sécurité la plus accessible au détenteur. L’utilisateur doit seulement retenir un code à quatre chiffres, destiné à lui seul. Ce code a pour unique fonction de vérifier que l’utilisateur de la carte est bien son possesseur légitime. Il ne vérifie cependant pas que la carte utilisée est authentique.

La nature secrète du code à quatre chiffres est préservée car ce dernier est stocké dans les mémoires protégées de la carte à puce. Lorsque la personne effectue l’achat, elle tape le code et le terminal du commerçant s’assure qu’il est correct en demandant à la carte de le comparer avec celui présent dans la carte. Si le code est identique, la carte répondra « oui ». Certains fraudeurs ont détourné sont parvenu à fabriquer de nouvelles cartes telles que n’importe quelle suite de quatre chiffres soit perçue comme étant le code : ces cartes répondent toujours « oui », elles sont donc nommées les « yes-cards » Les cartes bancaires sont toujours protégées par un nombre : 232 chiffres décimaux qui sont le produit de deux nombres premiers. Et c’est en connaissant ces deux nombres que l’on obtient des « yes-cards ». Pour l’instant les meilleurs algorithmes seraient capables de factoriser des nombres de 200 chiffres, bientôt plus ?

Le code à quatre chiffres est utilisé dans la vie courante de façon anodine. Il représente la fonction de sécurité la plus accessible au détenteur. L’utilisateur doit seulement retenir un code à quatre chiffres, destiné à lui seul. Ce code a pour unique fonction de vérifier que l’utilisateur de la carte est bien son possesseur légitime. Il ne vérifie cependant pas que la carte utilisée est authentique.

La nature secrète du code à quatre chiffres est préservée car ce dernier est stocké dans les mémoires protégées de la carte à puce. Lorsque la personne effectue l’achat, elle tape le code et le terminal du commerçant s’assure qu’il est correct en demandant à la carte de le comparer avec celui présent dans la carte. Si le code est identique, la carte répondra « oui ». Certains fraudeurs ont détourné sont parvenu à fabriquer de nouvelles cartes telles que n’importe quelle suite de quatre chiffres soit perçue comme étant le code : ces cartes répondent toujours « oui », elles sont donc nommées les « yes-cards » Les cartes bancaires sont toujours protégées par un nombre : 232 chiffres décimaux qui sont le produit de deux nombres premiers. Et c’est en connaissant ces deux nombres que l’on obtient des « yes-cards ». Pour l’instant les meilleurs algorithmes seraient capables de factoriser des nombres de 200 chiffres, bientôt plus ?

La valeur de la signature :

Toutes les cartes à puce bancaires possèdent une valeur de signature qui leur est propre. Cette signature est à clef publique, les terminaux sont donc capables sans utiliser de ligne téléphonique, de s’assurer de l’authenticité de la signature avec l’entité de la carte. Le RSA est l’algorithme utilisé pour les calculs et les vérifications des signatures. Mais à cause de l’utilisation de clefs trop courtes, certains fraudeurs sont parvenus à casser cette fonction de sécurité. C’est pour cela que aujourd’hui, les clés utilisées sont plus longues.

codes barres

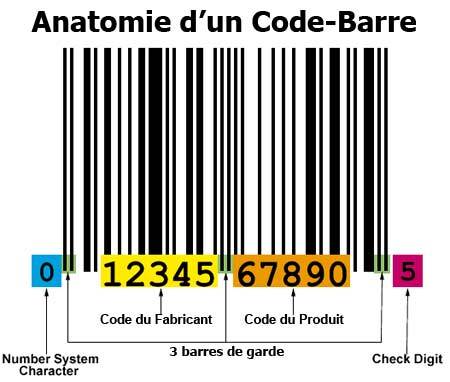

Les codes-barres sont utilisés dans le monde entier pour faciliter la circulation et l’identification de biens. Ils permettent de représenter une donnée numérique sous forme de barres et d’espaces. Le code EAN 13 (European Article Numbering), souvent appelé GENCODE en France, est le plus utilisé.

Il est composé de 13 chiffres dont la signification varie suivant le type du produit :

-les 2 ou 3 premiers permettent de connaître le pays de provenance du produit, ou sa classe normalisée;

-les 4 ou 5 suivants correspondent au numéro de membre de l’entreprise participant au système EAN;

-les 4 ou 5 suivants indiquent le numéro d’article du produit;

-le dernier est une clé de contrôle, un "Check Digit".

Il est composé de 13 chiffres dont la signification varie suivant le type du produit :

-les 2 ou 3 premiers permettent de connaître le pays de provenance du produit, ou sa classe normalisée;

-les 4 ou 5 suivants correspondent au numéro de membre de l’entreprise participant au système EAN;

-les 4 ou 5 suivants indiquent le numéro d’article du produit;

-le dernier est une clé de contrôle, un "Check Digit".

Le principe de l’algorithme permettant d’obtenir la clé de contrôle est le même qu’une formule de Luhn. Elle est calculée en fonction des douze chiffres précédents. Les chiffres occupant un rang pair sont multipliés par 3 et ceux ayant un rang pair restent inchangés. On additionne les résultats pour obtenir un nombre n, que l’on divise ensuite par 10. Si le reste n’ de cette division est nul, alors la clé de contrôle est 0. Sinon, la clé est égale à 10 – n’.

|

Ici, les 2 premiers chiffres indiquent que l'article vient de France. Les 10 suivants permettent d'identifier l'objet, une feuille abrasive. Pour obtenir le dernier chiffre, les opérations suivantes ont été réalisées :

- On additionne les chiffres ayant un rang pair multipliés par 3 et ceux positionnés sur un rang impair : 3*(1+7+2+4+9+0)+3+5+6+0+5+6 = 94 - On divise par 10 et on garde le reste : 94 = 10*9+4 - On soustrait le reste n, ici 4, à 10 : 10-4 = 6 |

Implications politiques

Outre ces utilisations quotidiennes, la cryptologie moderne peut également avoir un impact politique. Elle est en effet une arme indispensable dans ce qui est aujourd’hui appelé la « cyberguerre », ou guerre informatique. Cette dernière à lieu principalement sur internet, qui permet aux hackers de s’exprimer et de mener des actions « coup de poing ». Le mouvement Anonymous en est le parfait exemple.

anonymous

Ce mouvement regroupe une communauté d’internautes ayant pour principal objectif la défense de la liberté d’expression. Les activistes de ce groupe sont, comme le nom l’indique, non-identifiés. Pour se faire entendre les Anonymous utilisent souvent le même procédé : plusieurs membres se mettent d’accord sur une cible (un site internet) et surchargent ce site de requêtes jusqu’à faire céder le serveur et rendre le site web inaccessible. Afin de réaliser de telles actions il faut s’équiper au préalable d’un programme : le « High Orbit Ion Canon » (HOIC). Grace à ce logiciel il est ensuite facile d’envoyer de très nombreuses requêtes au site visé : cela signifie rafraichir la page à de nombreuses reprises.

|

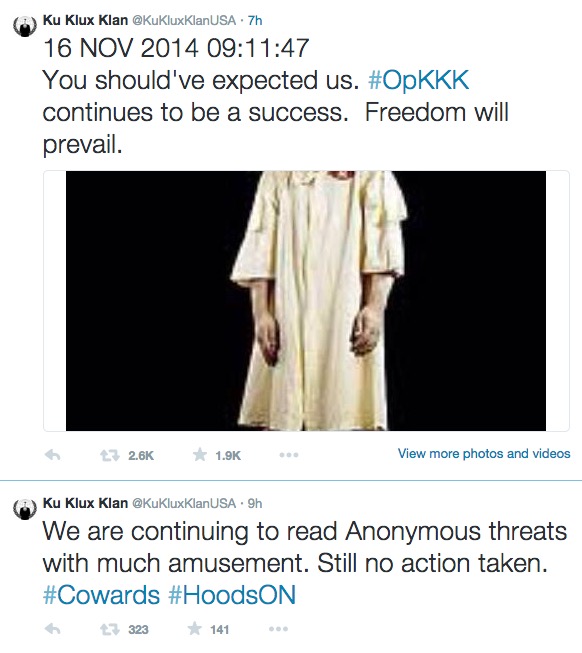

Cette méthode est la plus courante mais des hackers plus perfectionnés parviennent à infiltrer certains sites web et à y transmettre des messages ou bien même pirater des informations. Le 16 novembre dernier, un membre a piraté le compte twitter du Ku Klux Klan [5] et révèle des informations tenues secrètes, notamment des noms de personnes en faisant parti. Pour plus d'informations, voir ici. Sur l'image, de bas en haut : "Nous continuons de lire des menaces d'Anonymous avec amusement. Toujours aucune action de prise. #Lâches #CapuchesMISES" puis "Vous auriez du vous y attendre. #OpKKK continue d'être un succès. La liberté régnera." |

Pirater un site internet n’est pas forcement compliqué, il suffit d’en avoir le mot de passe. Si on ne connait pas le mot de passe il faut alors le déterminer : c'est la qu'intervient la cryptanalyse. Pour la plupart des sites, les mots de passe sont stockés sous forme chiffrée. Cependant, pour des raisons de rapidité, ces chiffres sont protégés par une clé plutôt courte, de 16 bits (on l’appelle l’algorithme MD5). Il reste alors à tester les 2 puissance 16 possibilités, ou bien à savoir déjouer cet algorithme. Il existe d'autres algorithmes beaucoup plus sûrs qui permettent de protéger des données secrètes (celles du Pentagone par exemple sont protégées par l'algorithme SHA-1, qui implique une clé de 60 bits).

Ce groupe est extrêmement actif et agit également en rapport aux événements liés à l’actualité. Nous savons par exemple que le 2 janvier 2011 une opération nommée Opération Tunisie fut mené dans le but de soutenir la révolution tunisienne face au gouvernement de M. Ben Ali. Cette opération a permis de mettre hors service par saturation huit sites liés au gouvernement. Une semaine plus tard, le site internet de la chaine nationale est piraté et laisse s’afficher le message suivant en arabe : « les journalistes condamnent la répression de la police et exigent la libération de Slim Amamou (un opposant au régime) ». Anonymous aida également les tunisiens à contourner la censure mise en place par le gouvernement. D’après Slim Amamou, les actions de cette communauté auraient été « déterminantes » dans l’extension de la révolte tunisienne et dans la propagation de ce mouvement révolutionnaire (qui commença au Printemps 2010).

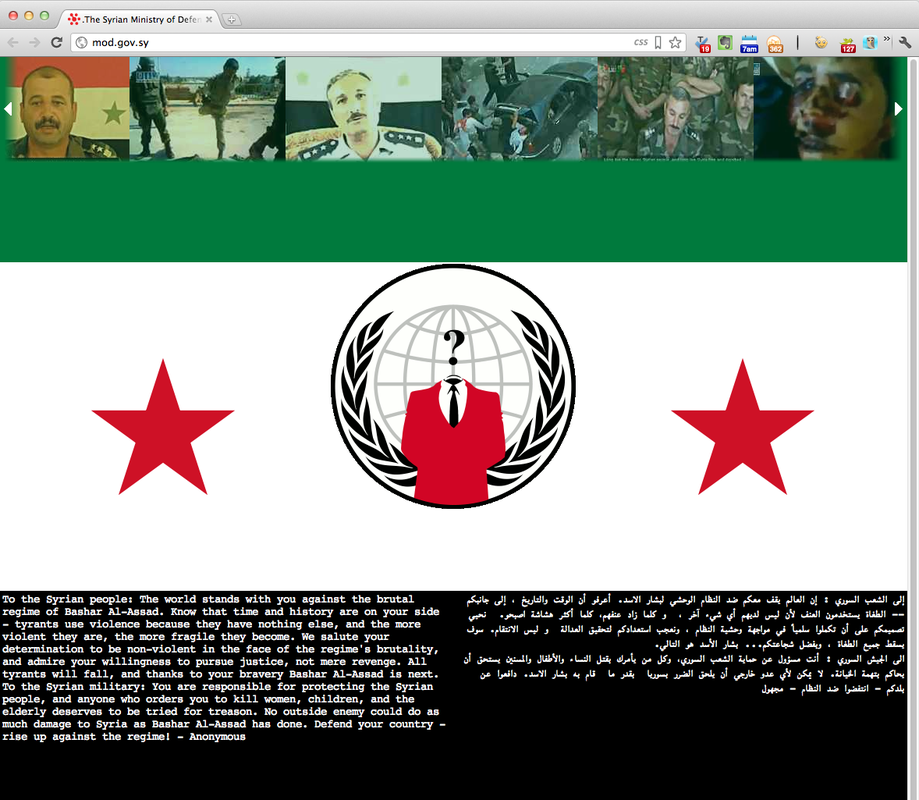

Capture d'écran d'un site du gouvernement syrien piraté par Anonymous.

"Au peuple Syrien : le monde est avec vous contre le régime brutal de Bachar Al-Assad. Sachez que le temps et l'Histoire sont de votre côté - les tyrans utilisent la violence car il n'ont rien d'autre, et le plus violent ils sont, le plus fragiles ils deviennent. Nous saluons votre détermination à être non-violent devant la brutalité du régime, et admirons votre empressement de poursuivre la justice et non la simple revanche. Tous tyrans vont tomber, et grâce à votre bravoure Bachar Al-Assad est le prochain.

Au militaires Syriens : vous êtes responsable de la protection du peuple Syrien, et quiconque qui vous ordonne de tuer des femmes, des enfants et des personnes âgées mérite d'être poursuivi pour trahison. Aucun ennemi extérieur n'aurait pu faire autant de mal à la Syrie que Bachar Al-Assad en a fait. Défendez votre pays - soulevez vous contre le régime!

Anonymous"

armée électronique syrienne

SEA (Syrian Electronic Army)

Pour défendre les intérêts du régime Syrien, certains hackers parviennent à contourner les défenses mises en place par la cryptologie. Il s'agit de l’armée électronique syrienne (SEA : Syrian Electronic Army). Cette armée est en fait un groupe de pirates informatiques, principalement des jeunes syriens, dont la création remonte au début de la guerre civile syrienne en 2011. Leur but est de « protéger » la Syrie face aux médias estimés hostiles à Bachar el-Assad. Leur organisation est responsable de nombreuses cyber attaques (acte malveillant réalisé par l'intermédiaire d'Internet qui vise à rendre inopérant un dispositif informatique) envers des médias occidentaux, y compris des institutions des droits de l'Homme et des agences de presse. Parmi elles se trouvent le New York Times, Al Jazeera, Associated Press, la BBC, le Daily Telegraph, le Financial Times et le Guardians.

D’après des experts en piratage, le groupe utiliserait des procédés peu sophistiqués, montrant ainsi qu’ils ne disposent pas de beaucoup de moyens.

L’armée électronique syrienne pirate également des boîtes mails. Les hackers se disent « honorés de collecter des infos en piratant les boîtes mails de certains pays qui sont devenus les ennemis de la Syrie ». Ils ne nient pas leurs actions criminelles, mais les considèrent comme des moyens de montrer au monde le soi-disant complot contre leur pays.

Le piratage réalisé par cette « armée » ayant eu le plus de conséquences reste celui du compte Twitter l'agence de presse américaine Associated Press. En effet, le 23 avril 2013, peu de temps apres les attentats du marathon de Boston, un tweet provenant de l’agence annonce 2 explosions à la Maison Blanche et la blessure du président Barack Obama. L'information a provoqué un affolement général à Wall Street qui a fait perdre 136 milliards de dollars de capitalisation boursière.

Comment un groupe de jeunes syriens parvient-il à s’approprier les sites internet d’agences mondialement reconnues ?

Grâce à la méthode dite « Cross-Site Request Forgery » (CSRF). Cette dernière permet de contourner les systèmes d’authentification mis en place sur les sites que l’on cherche à pirater. En effet, le hacker utilise l’utilisateur comme déclencheur de son attaque. Il le pousse à se connecter au site ciblé puis poste ensuite ce qu’il souhaite en se faisant passer pour l’utilisateur légitime du compte.

Prenons l’exemple du piratage du site de Forbes par la SEA en février 2014.

Le 14 février, une cadre supérieure de chez Forbes voit, à son réveil, un email qui semble provenir d’un reporter de Vice Media. Le message concernait le groupe Reuters, dont la vente était un sujet d’actualité. Intéressée par la nouvelle, elle l’ouvre dans la messagerie web de Forbes. Le lien du mail ne menant nul part, elle continue ses recherches sur d’autres sujets sans se rendre compte qu’elle vient de se faire pirater. Les hackers du SEA avait accès à son compte mail, ce qui leur a permis d’appâter de la même manière d’autres dirigeants du journal jusqu’à qu’ils obtiennent les informations nécessaires au contrôle du site internet.

On comprend donc que la cryptologie n’est pas seulement omniprésente dans notre vie de tous les jours, mais qu’elle intervient également au niveau de la politique internationale. Elle offre avant tout de la sécurité dans les différentes transactions que l’on peut effectuer. Cependant, les progrès de cette science sont accompagnés de progrès chez les hackers souhaitant déjouer cette cryptologie. Des techniques permettant de contourner la défense instaurée par les codes secrets ont été développées, et la sécurité aussi bien des achats en ligne et de ceux effectués à l'aide de la carte bleue est alors remise en cause. Les conséquences désastreuses de certains piratages célèbres montrent l'enjeux de la sécurité de certaines données et de la protection des informations. La cryptologie a donc vu, depuis la fin du XIXème siècle, un rôle dans la vie moderne de tous et chacun s'ajouter à ses fonctions politiques et militaires.

pour conclure,

Au fil de l’histoire, la cryptologie a vu son influence se développer au sein de la société. De simple outil militaire, à instrument du quotidien, les codes secrets ont beaucoup évolué. Ils furent d’abord utilisés par les généraux de guerre, et cela jusqu’à l’informatisation de la société, dans laquelle ils jouent aujourd’hui un rôle primordial.

La cryptologie d’ailleurs changea le cours de l’histoire à de nombreuses reprises. Dans l’Antiquité, son exploitation donna un avantage certain à Jules César lors de ses conquêtes, bien qu'elle ne fut pas la principale arme militaire des Romains. La cryptologie a vu son apogée lors de la Seconde Guerre mondiale, où le décryptage d’informations par Ultra et par le groupe de Rochefort a permis d’être en connaissance de nombreuses données confidentielles.

De plus, aujourd’hui nous ne saurions vivre sans elle, car elle est indispensable à la société informatisée moderne dans laquelle nous vivons. Avec l’utilisation des cartes bleues, des codes-barres ou encore d’Internet, elle devient alors un gage de sécurité facilitant la consommation de masse.

L’influence de la cryptologie s’est étendue, au cours de l’histoire, du domaine militaire à la vie quotidienne. Sans elle, on peut imaginer que la France serait restée la Gaulle et que l’Allemagne aurait pris le dessus sur les Alliés.

La cryptologie d’ailleurs changea le cours de l’histoire à de nombreuses reprises. Dans l’Antiquité, son exploitation donna un avantage certain à Jules César lors de ses conquêtes, bien qu'elle ne fut pas la principale arme militaire des Romains. La cryptologie a vu son apogée lors de la Seconde Guerre mondiale, où le décryptage d’informations par Ultra et par le groupe de Rochefort a permis d’être en connaissance de nombreuses données confidentielles.

De plus, aujourd’hui nous ne saurions vivre sans elle, car elle est indispensable à la société informatisée moderne dans laquelle nous vivons. Avec l’utilisation des cartes bleues, des codes-barres ou encore d’Internet, elle devient alors un gage de sécurité facilitant la consommation de masse.

L’influence de la cryptologie s’est étendue, au cours de l’histoire, du domaine militaire à la vie quotidienne. Sans elle, on peut imaginer que la France serait restée la Gaulle et que l’Allemagne aurait pris le dessus sur les Alliés.

iuwcz mb kpwkwtib